با گسترش دنیای ارزهای دیجیتال خطرات این فضا هم رو به گسترش است، یکی از رایجترین جرایم فضای آنلاین، کلاهبرداری در حوزه ارزهای دیجیتال است و هر روزه شاهد ظهور روشهای جدیدی از این جرایم هستیم. یکی از نمونههای این کلاهبرداریها، با نام هانی پات شناخته میشود. در این مقاله از مجموع ایران بروکر، به بررسی مفصل و کاربردی از کلاهبرداری هانی پات ارز دیجیتال و راههای تشخیص آن میپردازیم.

کلاهبرداری هانی پات (Honeypot) در ارزهای دیجیتال یک روش کلاهبرداری آنلاین است که بهمنظور تقلب و بهسرقت بردن اطلاعات شخصی و مالی کاربران استفاده میشود. این کلاهبرداری معمولاً از طریق ارسال پیامهای اسکم و جعلی، ایمیلهای تقلبی، سایتهای جعلی و برنامههای کلاهبرداری انجام میشود.

معرفی هانی پات در ارزهای دیجیتال

توجه داشته باشید که هانی پات هم یک شیوه کلاهبرداری محسوب میشود و همزمان یک شیوه برای به دام انداختن کلاهبرداران. بهعنوان مثال شاید شما کلید خصوصی یک کیف پول اتریوم را مشاهده کنید و بهسرعت طمع تمام وجودتان را فرا بگیرد. پیش خود فکر میکنید این یک دارایی است که به شکل رایگان و معجزهآسا در اختیار من قرار گرفته است، اما زمانی که کلیدهای خصوصی را باز میکنید نهتنها پولی عاید شما نشده است بلکه گرفتار یک تله هم شدهاید.

در نمونه دیگر بارها مشاهده کردهایم که یک توکن بی نام و نشان با یک رقم وسوسهکننده وارد کیف پول ما شده است و زمانی که قصد نقد کردن آن را داریم نهتنها نقد نمیشود بلکه مابقی داراییهای دیگر را نیز از دست داهایم. پس کلاهبرداری هانی پات دقیقا مانند ظرف عسلی است که وقتی آن را باز میکنید نه تنها عسلی را مشاهده نخواهید کرد بلکه شاید در ظرف، زهر ریخته باشند. تا انتهای مقاله با ما همراه باشید تا این سبک کلاهبرداری را بهتر باهم شناسایی کنیم.

هانی پات به زبان ساده

هانی پات دو نوع دارد یکی از آنها مضر است و مخصوص کلاهبرداران میباشد، دیگری مفید است و مخصوص شناسایی حفرههای امنیتی است. Honeypot به زبان ساده در دنیای ارزهای دیجیتال به معنی به دام انداختان مهاجمان، هکرها و سارقان است. در دنیای ارزهای دیجیتال هانی پاتها ممکن است قراردادهای هوشمندی باشند که از دیدگاه سارقان دارای نقص یا حفره امنیتی هستند. به همین دلیل مهاجمان گمان میکنند که بهراحتی میتوانند به آنها دسترسی داشته باشند و از آن سواستفاده کنند. دقیقا زمانیکه مهاجم فکر میکند در حال کسب سودهای غیرقابل تصور در یک معامله ارز دیجیتال است، درواقع در دام یک هانی پات افتاده است.

البته باید بدانید که برخی از کلاهبرداران ارز دیجیتال نیز از این روش برای به دام انداختن افراد تازه وارد استفاده میکنند که در ادامه راههای شناسایی این دسته از ارزهای دیجیتال را با شما در میان خواهیم گذاشت.

در اصل فایده تله هانی پات برای صاحبان کسب و کار و وبسایتهای اینترنتی این است که مهاجمان را در دام بیندازند و نواقص امنیتی را برطرف کنند. به همین دلیل Honeypot یک روش کم هزینه و خلاقانه برای محافظت از قراردادهای هوشمند در ارزهای دیجیتال است.

هانی پات ارز دیجیتال چیست و چرا استفاده میشود؟

برنامههای قرارداد هوشمند در سراسر شبکه غیرمتمرکز را میتوان روی بلاکچینهای قدرتمند مانند اتریوم اجرا کرد. با این اقدام قراردادهای هوشمند، محبوبتر و ارزشمندتر میشوند و آنها را به هدف جذابتری برای مهاجمان تبدیل میکند. چندین قرارداد هوشمند در سالهای اخیر مورد حمله هکرها قرار گرفته است.

با این حال، بهنظر میرسد روند جدیدی در حال شکل گرفتن بهصورت ویروسی است؛ یعنی مهاجمان دیگر بهدنبال قراردادهای حساس نیستند، بلکه استراتژی حرفهای را دنبال میکنند. آنها با ارسال قراردادهایی که به نظر آسیبپذیر نیستند اما حاوی تلههای پنهان هستند، قربانیان خود را فریب میدهند. هانی پات اصطلاحی است که برای توصیف این نوع قرارداد منحصربهفرد استفاده میشود. اما، تله هانی پات در ارزهای دیجیتال چیست؟

هانی پاتها قراردادهای هوشمندی هستند که دارای یک مشکل در طراحی هستند و به کاربر وعده میدهد درصورتیکه مقدار خاصی از اتریوم را از قبل به قرارداد ارسال کند، اتریوم بیشتری را از قرارداد تحویل خواهد گرفت. در واقع یک نوع خرید اتر ارزان به نظر میرسد اما واقعیت چیز دیگری است. بااینوجود، هنگامیکه کاربر سعی میکند از این نقص ظاهری سوءاستفاده کند، یک درگاه دوم باز خواهد شد که برای کاربر ناشناخته و مخفی است و مانع از دریافت اتریوم میشود. در این جا یک سوال بهوجود خواهد آمد، هانی پات دقیقا چه کاری انجام میدهد؟

هدف این است که کاربر کاملاً روی نقطه ضعف قابل مشاهده تمرکز کند و هرگونه نشانهای را که بیان میکند قرارداد دارای آسیبپذیری است، نادیده میگیرد. حملات هانی پات به این دلیل عمل میکنند که مردم اغلب بهراحتی فریب میخورند، درست مانند دیگر انواع کلاهبرداریها. درنتیجه، مردم همیشه نمیتوانند ریسک را در مقابل طمع و فرضیات خود محاسبه کنند. این نوع کلاهبرداری دقیقا مانند تله موشی است که موش بخت برگشته فقط تیکه پنیر را میبیند و تمام ابزارهایی که باعث ساقط کردن زندگی میشود را نادیده میگیرد و سپس برای همیشه از دست میرود!

کلاهبرداری هانی پات چگونه کار میکند؟

در حملات سایبری ارز دیجیتال مانند هانی پات، هدف پول کاربر است و تنها خالق هانی پات (حمله کننده) میتواند آنها را بازیابی کند. هانی پات معمولاً در سه مرحله انجام میشود:

برای اجرای هانی پات در قراردادهای هوشمند اتریوم، مهاجم به هیچ مهارت خاصی نیاز ندارد. یک مهاجم، درواقع، همان مهارتهای یک کاربر معمولی اتریوم را دارد. آنها فقط برای اجرای قرارداد هوشمند و طعمهگذاری آن، به پول نیاز دارند. عملیات هانی پات، بهطور کلی، شامل یک رایانه، برنامهها و دادههایی است که رفتار یک سیستم واقعی را تقلید میکند؛ مانند: دستگاههای اینترنت اشیا، یک سیستم بانکی، یک ابزار عمومی یا حتی شبکه حمل و نقل که ممکن است برای مهاجمان جذاب بهنظر برسد.

با وجود اینکه هانی پات شبیه به بخشی از شبکه، ایزوله شده و تحت نظارت بهنظر میرسد، اما کاربران هیچ انگیزهای برای دسترسی به آن ندارند و تمام تلاشها برای برقراری ارتباط با آن بهعنوان یک دشمن تلقی میشود. هانی پاتها اغلب در منطقه غیر ایمن شبکه یا دارای حفرههای امنیتی (DMZ) مستقر میشوند. این نوع از استراتژی آن را از شبکه تولید پیشرو، جدا میکند و همچنان آن را به شبکه متصل نگه میدارد. یک Honeypot در DMZ (شبکههایی که حفاظت از شبکه اصلی را عهدهدار هستند) ممکن است از دور تحت نظارت باشد، درحالیکه مهاجمان به آن دسترسی دارند و آسیب یک شبکه اصلی در معرض خطر را کاهش میدهد.

احتمالاً هانی پاتها برای تلاش در نفوذ و آسیب رساندن به شبکه داخلی، قبل از مرحله اول حمله، وارد شدن به اینترنت را برای خود ممکن میدانند. مکان واقعی هانی پات به پیچیدگی آن، نوع ترافیکی که میخواهد جذب کند و نزدیک بودن آن به منابع حیاتی معاملاتی بستگی دارد. در واقع Honeypot بدون توجه به جایی که قرار میگیرد، همیشه از محیط تولید یا اولیه جدا میشود.

ثبت و مشاهده فعالیت Honeypot درک درستی در مورد سطح و انواع تهدیداتی که یک زیرساخت شبکه با آن مواجه میشود فراهم میکند و درعینحال توجه مهاجمان را از داراییهای دنیای واقعی منحرف میکند. هانی پاتها را میتوان توسط مجرمان سایبری تصاحب کرد و علیه شرکتی که آنها را راهاندازی کرده است استفاده کرد.

مجرمان سایبری همچنین از هانی پات برای بهدست آوردن اطلاعات در مورد محققان یا سازمانها، بهعنوان فریب و انتشار اطلاعات نادرست استفاده کردهاند.

هانی پاتها اغلب در ماشینهای مجازی میزبانی میشوند؛ بهعنوان مثال، اگر هانی پات توسط بدافزار به خطر بیفتد، میتوان آن را بهسرعت بازیابی کرد.

راهاندازی و مدیریت هانی پات میتواند با راهحلهای متنباز امکانپذیر باشد. سیستمهای Honeypot که بهصورت جداگانه فروخته میشوند و هانی پاتهایی که با سایر نرم افزارهای امنیتی ترکیب شده و بهعنوان فناوری جعل و کلاهبرداری تبلیغ میشوند، موجود هستند. همچنین نرمافزار هانی پات، ممکن است در GitHub یافت شود که میتواند به مبتدیان این حوزه در یادگیری نحوه استفاده از هانی پات کمک کند.

انواع هانی پات

دو نوع هانی پات بر اساس طراحی و اجرای قراردادهای هوشمند وجود دارد: هانی پات تحقیقاتی و تولیدی.

هانی پاتهای تحقیقاتی:

هانی پاتهای تحقیقاتی، اطلاعات مربوط به حملات را جمعآوری و برای بررسی و شناخت رفتار دشمنان به کمک میزبان میروند. آنها اطلاعات مربوط به اهداف و انگیزههای مهاجم، آسیبپذیریها و گونههای بدافزاری را که دشمنان درحالحاضر هدف قرار میدهد را بهدست میآورند. این اطلاعات میتواند به شما در تصمیمگیری در مورد دفاعهای پیشگیرانه، اولویتها و سرمایهگذاریها کمک کند.

هانی پاتهای تولیدی:

هانیپاتهای تولیدی خدماتی را اجرا میکنند که معمولاً در محیط شما در کنار بقیه سرورهای تولیدی اجرا و با هدف شناسایی نفوذ فعال در شبکه و فریب مهاجم انجام میشوند. این نوع Honeypot، فرصتهای نظارت بیشتر بر سیستم را فراهم میکند و شکافها و حفرههای تشخیصی رایج را که در اطراف شبکه وجود دارد را پر میکنند. بنابراین، به دست آوردن دادهها یک مسئولیت اصلی بسیار مهم برای هانی پات تولیدی است.

هانی پاتهای تحقیقاتی پیچیدهتر هستند و دادههای مختلف بیشتری را نسبت به هانیپاتهای تولیدی ذخیره میکنند.

سطوح و مراحل زیادی در داخل هانی پاتهای تولیدی و تحقیقاتی وجود دارد که در زیر به شرح آنها پرداختهایم:

هانی پات با تعامل بالا

این نوع هانیپات تعداد زیادی سرویس را به اجرا در میآورد، سادهتر است و دادههای کمتری را در خود نگه میدارد. اگرچه هانیپاتها با تعامل بالا برای تکرار سیستمهای تولید در مقیاس کامل در نظر گرفته نشدهاند، اما همه سرویسهایی که معمولاً با سیستمهای تولید مرتبط هستند، از جمله سیستمعاملهای کارآمد را اجرا میکنند (یا به نظر میرسد سعی در اجرای آن داشته باشند).

شرکت اجرا کننده میتواند عادات و استراتژیهای مهاجم را با استفاده از این دسته Honeypot مشاهده کند. هانی پاتهای با تعامل بالا به منابع زیادی نیاز دارند و نگهداری آنها سخت و پیچیده است، اما نتایج بهدست آمده میتواند ارزش هزینه در آن را داشته باشد.

هانی پات با تعامل متوسط

این نوع هانی پات ویژگیهای لایهای برنامه را تقلید میکنند و فاقد سیستم عامل هستند. آنها سعی در این دارند در کار مهاجمان مداخله داشته باشند یا آنها را گیج کنند تا کسب و کارها زمان بیشتری برای کشف نحوه پاسخ و دفاع مناسب به یک حمله را داشته باشند.

هانی پات کم تعامل

این نوع از هانیپات محبوبترین مورد استفاده در یک محیط تولیدی است. هانی پاتهای کم تعامل، چند سرویس را اجرا میکنند و در درجه اول بهعنوان یک ابزار تشخیص زودهنگام استفاده میشوند. بسیاری از تیمهای امنیتی، هانی پاتهای زیادی را در بخشهای مختلف شبکه خود نصب میکنند؛ زیرا راهاندازی و نگهداری از آنها ساده و آسان است.

هانی پات خالص

این سیستم در مقیاس بزرگ و شبیه تولید، روی چندین سرور اجرا میشود. این نوع هانی پات، پر از حسگر است و شامل دادههای محرمانه و اطلاعات کاربر است. اطلاعاتی که آنها ارائه میدهند بسیار ارزشمند است، با وجود اینکه مدیریت آن پیچیده و نگهداری آن چالش برانگیز است.

فناوریهای مختلف هانی پات

در ادامه مقاله برخی از فناوریهای موجود در هانیپات بررسی شده است:

هانی پاتهای مشتری:

اکثر هانی پاتها، سرورهایی هستند که در برقراری اتصالات، جستجو را انجام میدهند. هانی پاتهای مشتری بهطور فعال سرورهای مخربی که مشتریان را هدف قرار میدهند جستجو میکنند و آنها را برای هرگونه تغییر مشکوک یا غیرمنتظره زیر نظر دارند. این سیستمها معمولاً مجازیسازی میشوند و دارای یک طرح مهار برای ایمن نگهداشتن تیم تحقیقاتی هستند.

هانی پاتهای بدافزار:

هانیپاتهای بدافزاری، بدافزارها را با استفاده از کانالهای تکراری و حمله، شناسایی میکنند. Honeypotهایی مانند Ghost، طوری طراحی شدهاند که شبیه دستگاههای ذخیرهسازی USB باشند؛ بهعنوان مثال، اگر دستگاهی به بدافزاری آلوده شود که از طریق USB منتشر میشود، هانی پات بدافزار را فریب میدهد تا دستگاه شبیهسازی شده را آلوده کند.

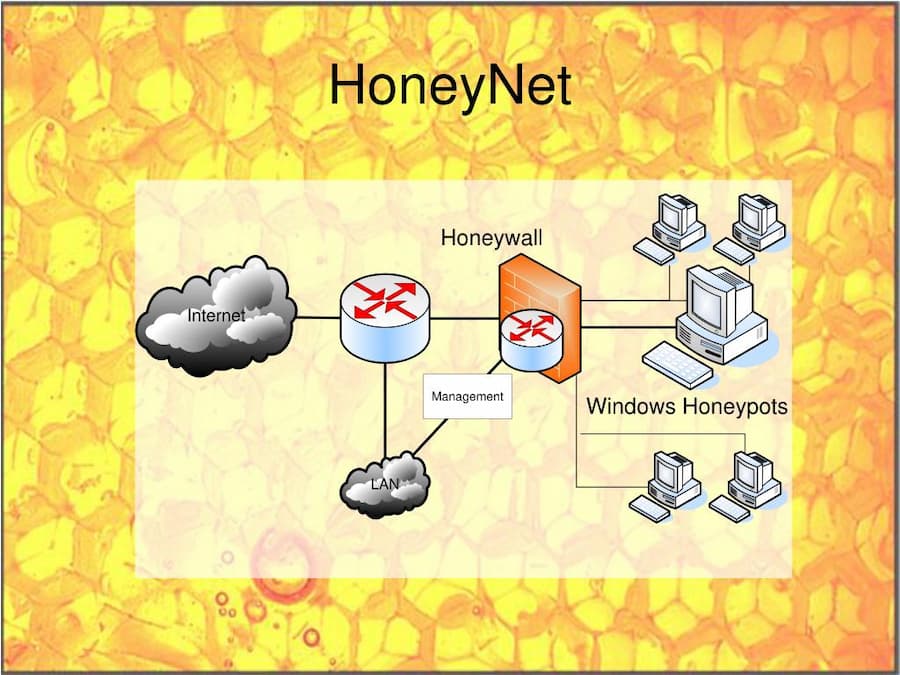

هانی نت:

هانی نت شبکهای از هانی پات است که برای دنبال کردن اقدامات و انگیزههای مهاجم طراحی شدهاند و در عین حال تمام ارتباطات ورودی و خروجی را شامل میشوند.

رلههای ایمیل باز:

ایمیل منبع باز و پراکسیهای منبع باز با استفاده از هانی پاتهای اسپم شبیهسازی میشوند. ارسالکنندههای هرزنامه ابتدا برای خود ایمیلی ارسال میکنند تا رله ایمیل موجود را آزمایش کنند، اگر موفق شوند مقدار زیادی اسپم ارسال میکنند. این شکل از هانی پات، میتواند آزمایش را شناسایی و تشخیص دهد و با موفقیت حجم عظیمی از هرزنامهها را مسدود کند.

هانی پات پایگاه داده:

از آنجا که تزریق زبان پرسوجو ساختاریافته، اغلب توسط فایروالها شناسایی نمیشود. برخی از سازمانها یک فایروال پایگاه داده را برای ساخت پایگاه دادههای فریبنده و پشتیبانی از هانی پات ایجاد و مستقر میکنند.

چگونه یک هانی پات ارز دیجیتال را تشخیص دهیم؟

بررسی تاریخچه معاملات، یکی از تکنیکهای تشخیص خطای هانی پات ارز دیجیتال است. یک ارز دیجیتال بهطور کلی باید به شما این امکان را بدهد که هر زمان که خواستید آن را بهراحتی و بدون هیچگونه چالش معامله کنید. در رابطه با تاریخچه معاملات یک ارز دیجیتال که در آن کلاهبرداری هانی پات وجود دارد، میتوان مشاهده کرد که سفارش خرید زیادی وجود داشته اما مردم برای فروش مشکل داشتهاند. این موضوع نشان میدهد که این یک توکن معتبر نیست و باید از آن دوری کنید.

علاوه بر این، رویکرد علم داده، مبتنیبر رفتار قرارداد معامله میتواند برای طبقهبندی قراردادها بهعنوان هانیپات یا غیر هانی پات استفاده شود.

هانی پاتها در قراردادهای هوشمند اتریوم چطور بهوجود میآیند؟

هانی پاتها ممکن است در سه حوزه مختلف قراردادهای هوشمند اتریوم ظاهر شوند:

- ماشین مجازی اتریوم (EVM): اگرچه ماشین مجازی اتریوم از مجموعه استانداردها و قوانین تثبیت شده به خوبی پیروی میکند، نویسندگان قراردادهای هوشمند میتوانند کد خود را به روشهایی ارائه دهند که در نگاه اول گمراهکننده یا نامشخص است. این تاکتیکها ممکن است برای هکر از همه جا بیخبر، گران تمام شود.

- کامپایلر سالیدیتی: کامپایلر دومین حوزهای است که توسعهدهندگان قراردادهای هوشمند ممکن است از آن استفاده کنند. درحالیکه برخی از اشکالات در سطح کامپایلر بهخوبی مستند شدهاند، برخی دیگر ممکن است مستند نباشند. کشف این هانی پاتها میتواند دشوار باشد مگر اینکه قرارداد، تحت تنظیمات دنیای واقعی آزمایش شده باشد.

- جستجوگر بلاکچین اتراسکن: نوع سوم، بر این واقعیت استوار است که دادههای ارائه شده در جستجوگرهای بلاکچین ناقص است. درحالیکه بسیاری از مردم به دادههای اتراسکن اعتماد دارند، این اسکنر لزوماً همه واقعیتها را کامل نشان نمیدهد. درنتیجه، توسعهدهندگان قرارداد هوشمند حرفهای میتوانند از برخی از ویژگیهای این جستجوگر استفاده کنند و کاربر را فریب دهند.

چگونه در برابر کلاهبرداری قرارداد هانی پات ایمن بمانیم؟

ابزارهایی برای کمک به شما در دیدن هشدار و دوری از ارزهایی که نباید بخرید و اسکم هستند وجود دارد؛ بهعنوان مثال، اگر کوینی که میخرید در شبکه اتریوم است، از اتراسکن استفاده کنید یا اگر توکن مورد نظر در زنجیره هوشمند بایننس است، از سایت BscScan در این لینک استفاده کنید.

برای استفاده از این ابزارها کافی است شناسه توکن خود را پیدا کنید و آن را در وب سایت مناسب وارد کنید. در صفحه بعد به “Token Tracker” مراجعه کنید. برگهای با عنوان “Holders” ظاهر خواهد شد. شما میتوانید تمام کیف پولهایی که توکنها و استخرهای نقدینگی را نگهداری میکنند را مشاهده کنید. متأسفانه با وجود این ابزارها، موارد متعددی وجود دارد که باید از آنها برای محافظت در برابر کلاهبرداریهای ارز دیجیتال هانی پات استفاده کنید:

- عدم وجود توکنهای مرده: اگر بیش از 50 ٪ توکنها در یک کیف پول مرده (بدون استفاده) قرار داشته باشند، چنین پروژهای، از خالی کردن نقدینگی در امان است. این کیف پول معمولاً بهعنوان 0x000000000000000000000000000000DEAD شناخته میشود. اگر کمتر از نیمی از توکنها سوزانده یا به اصطلاح مرده است هنگام سرمایهگذاری در آن احتیاط کنید.

- بدون حسابرسی: اگر یک شرکت قابل اعتماد آنها را حسابرسی کند شانس یک کلاهبرداری هانی پات تقریباً از بین میرود.

- دارندگان کیف پولهای بزرگ: از خرید ارزهای دیجیتالی که فقط یک یا چند کیف پول بزرگ آنها را هولد میکنند خودداری کنید.

- وبسایت آنها را بررسی کنید: این بررسی باید کاملاً ساده باشد. اما، در صورتیکه وبسایت غیرحرفهای بهنظر میرسد و توسعه آن ضعیف است، این یک علامت هشدار است! یک ترفند برای شناسایی بهتر این است که به whois.domaintools.com مراجعه کنید و نام دامنه را تایپ کنید تا ببینید چه زمانی این وبسایت راهاندازی شده است. اگر دامنه در عرض 24 ساعت یا کمتر از شروع پروژه ثبت شده باشد، احتمال دارد شما با یک کلاهبردرای روبهرو شده باشید.

- رسانههای اجتماعی آنها را بررسی کنید: پروژههای کلاهبرداری معمولاً عکسهای دزدیده شده و با کیفیت پایین، مشکلات گرامری و پیامهای غیرجذاب مانند “آدرس اتریوم خود را در زیر وارد کنید” بدون لینک به اطلاعات پروژه مرتبط و غیره نشان میدهند.

وبسایت توکن اسنیفر (Token Sniffer) یکی دیگر از منابع عالی برای شناسایی هانی پات ارزهای دیجیتال است. با وارد کردن شناسه رمزارز در گوشه سمت راست بالا، به دنبال نتایج «ممیزی قرارداد خودکار» بگردید. در صورت وجود هرگونه هشدار از پروژه دوری کنید. از آنجا که اکنون بسیاری از پروژهها از الگوهای قرارداد استفاده میکنند، پیام “No prior similar token contracts” (به معنای عدم وجود قراردادهای مشابه قبلی) میتواند یک هشدار کلاهبرداری باشد.

اگر توکن شما در زنجیره هوشمند بایننس لیست شده است، به PooCoin مراجعه کنید، دوباره شناسه توکن را وارد کنید و نمودارها را زیر نظر بگیرید. اگر کیف پولی برای فروش وجود ندارد یا فقط یک یا دو کیف پول در حال فروش توکن انتخابی شما هستند، از آن دوری کنید. به احتمال زیاد، این توکن یک کلاهبرداری هانیپات است. اگر کیف پولهای زیادی توکن مورد نظر شما را بفروشند، هانی پات نیست. در نهایت، باید قبل از نابودی و از دست دادن پولی که بهسختی به دست آوردهاید هنگام خرید ارزهای دیجیتال، تحقیقات کاملی انجام دهید.

هانی پات چه تفاوتی با هانی نت دارد؟

هانی نت شبکهای است که از دو یا چند هانی پات تشکیل شده است. داشتن یک شبکه هانی پات که بههمدیگر متصل هستند میتواند مفید باشد. این امر به کسب و کارها اجازه میدهد تا نحوه تعامل یک مهاجم با یک منبع یا شبکه، نحوه حرکت مهاجم بین نقاط شبکه و تعامل با چندین نقطه را بهطور همزمان ردیابی کنند. هدف این است که هکرها را متقاعد کنیم که با موفقیت به شبکه نفوذ کردهاند. بنابراین، اضافه کردن مکانهای نادرست بیشتر به این هدف کمک میکند.

هانی پاتها و هانی نتها با پیادهسازیهای پیشرفتهتر، مانند فایروالهای نسل بعدی، سیستمهای تشخیص نفوذ (IDS) و دروازههای وب امن، بهعنوان فناوری فریب نامیده میشوند. سیستمهای تشخیص نفوذ به دستگاه یا برنامه نرمافزاری، فعالیتهای خصمانه یا نقض خطمشی را در شبکه مشاهده میکند.

قابلیتهای خودکار فناوری فریب، به هانی پات اجازه میدهد تا به مهاجمان احتمالی در زمان واقعی پاسخ دهد.

هانی پاتها میتوانند به شرکتها کمک کنند تا با چشمانداز ریسک در حال تغییر با ظهور تهدیدات سایبری همگام شوند. Honeypotها اطلاعات حیاتی را برای اطمینان از آماده بودن سازمان ارائه میدهند و احتمالاً بهترین وسیله برای دستگیری مهاجم در حال عمل هستند حتی اگر پیشبینی و جلوگیری از هر حمله غیرممکن باشد. آنها همچنین منبع خوبی از دانش برای متخصصان امنیت سایبری هستند.

مزایا و معایب هانی پات چیست؟

مزایا: Honeypot، دادهها را از حملات واقعی و سایر فعالیتهای غیرقانونی جمعآوری میکند و به تحلیلگران، اطلاعات زیادی ارائه میدهد. بهعلاوه در این راهکارها، خطرات بسیار کمی وجود دارد و از این جهت بسیار معتبر هستند. برای نمونه سیستمهای معمولی شناسایی حملات سایبری از ریسکهای فراوانی برخوردار هستند. اما ازآنجا که کاربران حقیقی انگیزهای برای ارتباط با هانیپاتها ندارند، اطلاعات ارائهشده ازسوی آنها از اعتبار بالا و خطای کمی برخوردار است.

هانی پاتها سرمایهگذاریهای ارزشمندی هستند؛ زیرا آنها فقط با اقدامات مضر تعامل دارند و برای پردازش حجم عظیمی از دادههای شبکه در جستجوی حملات، نیازی به منابع با کارایی بالا ندارند. درنهایت، حتی اگر یک مهاجم از رمزگذاری استفاده کند، هانی پاتها میتوانند فعالیتهای مخرب را شناسایی کنند.

معایب: اگرچه هانیپاتها مزایای زیادی دارند، اما معایب و خطرات نیز دارند. این فناوریها تنها درصورت وقوع حملات اقدام به جمعآوری دادهها میکنند. چنانچه تلاشی برای دسترسی به آنها صورت نگیرد، دادهای برای بررسی ماهیت حمله وجود نخواهد داشت. علاوهبر این، ترافیک مخربی که توسط شبکه هانی پات بهدست میآید، تنها زمانی جمعآوری میشود که حملهای علیه آن انجام شود. اگر مهاجمی مشکوک باشد که یک شبکه، یک Honeypot است، از آن اجتناب خواهد کرد.

هانی پاتها بهطور کلی از سیستمهای تولید قانونی قابل تشخیص هستند؛ به این معنا که هکرهای ماهر میتوانند به راحتی یک سیستم تولید را از یک سیستم هانی پات با استفاده از تکنیکهای انگشت نگاری تشخیص دهند.

علیرغم این واقعیت که هانی پاتها از شبکه واقعی جدا هستند، در نهایت به طریقی به یکدیگر متصل میشوند تا به مدیران اجازه دسترسی به دادههایی که در اختیار دارند را بدهند. از آنجایی که این روش به دنبال فریب هکرها برای دسترسی روت است، یک Honeypot با تعامل بالا اغلب خطرناکتر از یک هانی پات با تعامل کم در نظر گرفته میشود.

آنچه در مقاله کلاهبرداری هانی پات ارز دیجیتال مطالعه کردیم:

همانطور که در ابتدای مقاله بیان کردیم هانیپات دو نوع دارد یکی از آنها مخصوص کلاهبرداران میباشد، دیگری مفید است و مخصوص شناسایی حفرههای امنیتی و تیم تولیدی پروژه است. Honeypot به زبان ساده در دنیای ارزهای دیجیتال به معنی به دام انداختان مهاجمان، هکرها و سارقان است.

به بیانی دیگر، مهاجمان و هکرهای حوزه ارز دیجیتال با ارسال قراردادهایی که به ظاهر سالم هستند و آسیب پذیری در آنها هیچ معنای ندارد، اما حاوی تلههای پنهان هستند، قربانیان خودرا فریب میدهند تا در تله گرفتار شوند.

با استفاده از هانی پات، میتوانید متوجه شوید که آیا هکرها برای نفوذ به شبکه اقدامی میکنند؟ در اینصورت میتوانید در بهترین زمان ممکن، از نفوذ آنها جلوگیری کنید. هانی پات به محققان در درک خطرات در سیستمهای شبکه کمک میکند، اما آنها نباید به جای IDS استاندارد استفاده شوند. بهعنوان مثال، اگر هانی پات به درستی تنظیم و ایجاد نشده باشد، ممکن است برای دسترسی به سیستمهای دنیای واقعی یا یک سکوی پرتاب برای حمله به سیستمهای دیگر مورد سوءاستفاده قرار گیرد.

سوالات متداول

هانی پات ارزدیجیتال چیست؟

کلاهبرداری هانی پات (Honeypot) در ارزهای دیجیتال یک روش کلاهبرداری آنلاین است که به منظور تقلب و به سرقت بردن اطلاعات شخصی و مالی کاربران استفاده میشود. این کلاهبرداری معمولاً از طریق ارسال پیامهای اسکم و جعلی، ایمیلهای تقلبی، سایتهای جعلی و برنامههای کلاهبرداری انجام میشود. هانی پات هم یک شیوه کلاهبرداری محسوب میشود و همزمان یک شیوه برای به دام انداختن کلاهبرداران.

چگونه یک هانی پات ارز دیجیتال را تشخیص دهیم؟

بررسی تاریخچه معاملات، یکی از تکنیکهای تشخیص خطای هانی پات ارز دیجیتال است. یک ارز دیجیتال بهطور کلی باید به شما این امکان را بدهد که هر زمان که خواستید آن را خرید و فروش کنید. اگر اجازه فروش نداشته باشید، با یک هانی پات مواجه شدهاید.

هانی پات چه تفاوتی با هانی نت دارد؟

یک هانی پات را میتوان یک حقه و کلک یا بهتر است بگوییم یک طعمه در نظر گرفت که میتواند بسیاری از حملهکنندهها را بهخود جذب کند. یک هانی نت شبکهای است که از دو یا چند هانی پات تشکیل شده است.

نظرات کاربران